Apple est connu pour sa sécurité quasi impénétrable. Mais aucun système n’est infaillible. Même les appareils et les utilisateurs d’Apple sont parfois victimes de pirates et les iPhones peuvent recevoir des virus. L’un des moyens les plus courants est l’escroquerie connue sous le nom d’Apple ID phishing. En fait, le phishing a représenté environ un tiers de toutes les violations de données en 2019, et 10 % ont impliqué des tentatives de voler l’identifiant Apple ou le mot de passe d’une personne. Considérez ces 18 secrets de personnes qui ne se font jamais pirater.

Qu’est-ce qu’une escroquerie par hameçonnage d’Apple ID ?

Le hameçonnage, un type de smishing, est un stratagème dans lequel les pirates tentent de vous inciter à divulguer des informations personnelles, telles que des mots de passe et des numéros de sécurité sociale. Pour ce faire, ils envoient des courriels, des SMS et d’autres types de messages qui semblent provenir d’une entreprise légitime, comme Amazon, votre banque ou votre fournisseur de messagerie. Ces messages contiennent généralement un lien qui, lorsque vous cliquez dessus, vous amène sur un site Web frauduleux, où vos données peuvent être volées. Faites attention à ces neuf signaux d’alarme indiquant que vous êtes sur le point de tomber dans le piège d’un courriel de phishing.

Dans une arnaque de phishing d’identifiant Apple, les pirates essaient spécifiquement de vous faire donner votre identifiant et votre mot de passe Apple. Apple a besoin d’identifiants et de mots de passe pour accéder aux services Apple comme l’App Store, Apple Music, iCloud, iMessage et FaceTime. Selon Russel Kent-Payne, directeur et cofondateur de Certo Software, « s’ils sont configurés correctement, les iPhones peuvent être assez sécurisés, si bien que parfois le phishing est la seule option pour les pirates. »

Pourquoi quelqu’un voudrait-il hameçonner votre identifiant Apple ?

Votre compte Apple ID contient toutes vos informations de contact, de paiement et de sécurité. Si les pirates discernent votre identifiant et votre mot de passe, ils peuvent creuser encore plus profondément, obtenant des informations privées soit pour leurs propres usages néfastes, soit pour les vendre sur le marché noir. « Les méchants ont accès à votre messagerie iCloud et à l’historique de vos achats et locations d’applications, de musique et de films », explique Chris Hauk, champion de la protection de la vie privée des consommateurs chez Pixel Privacy. Ils ont également accès à tous vos documents, photos et fichiers stockés sur votre disque iCloud. Ils peuvent même utiliser votre compte pour regarder vos films.

En fait, en 2019, les particuliers et les entreprises ont perdu plus de 3,5 milliards de dollars dans des escroqueries en ligne, et le phishing était la méthode la plus courante, selon le Centre de plaintes pour crimes sur Internet (IC3) du FBI. Découvrez ce que les pirates peuvent faire avec votre seul numéro de téléphone.

Comment fonctionnent les arnaques à l’Apple ID ?

Les escrocs sont devenus très avisés et utiliseront toutes les méthodes à leur disposition pour attirer votre attention et tenter de hameçonner vos informations. Hauk dit que les courriels et les textes usurpés sont les méthodes les plus courantes. « Ce sont les plus faciles à réaliser et elles ne nécessitent pas de réelles compétences en programmation de la part du mauvais acteur. »

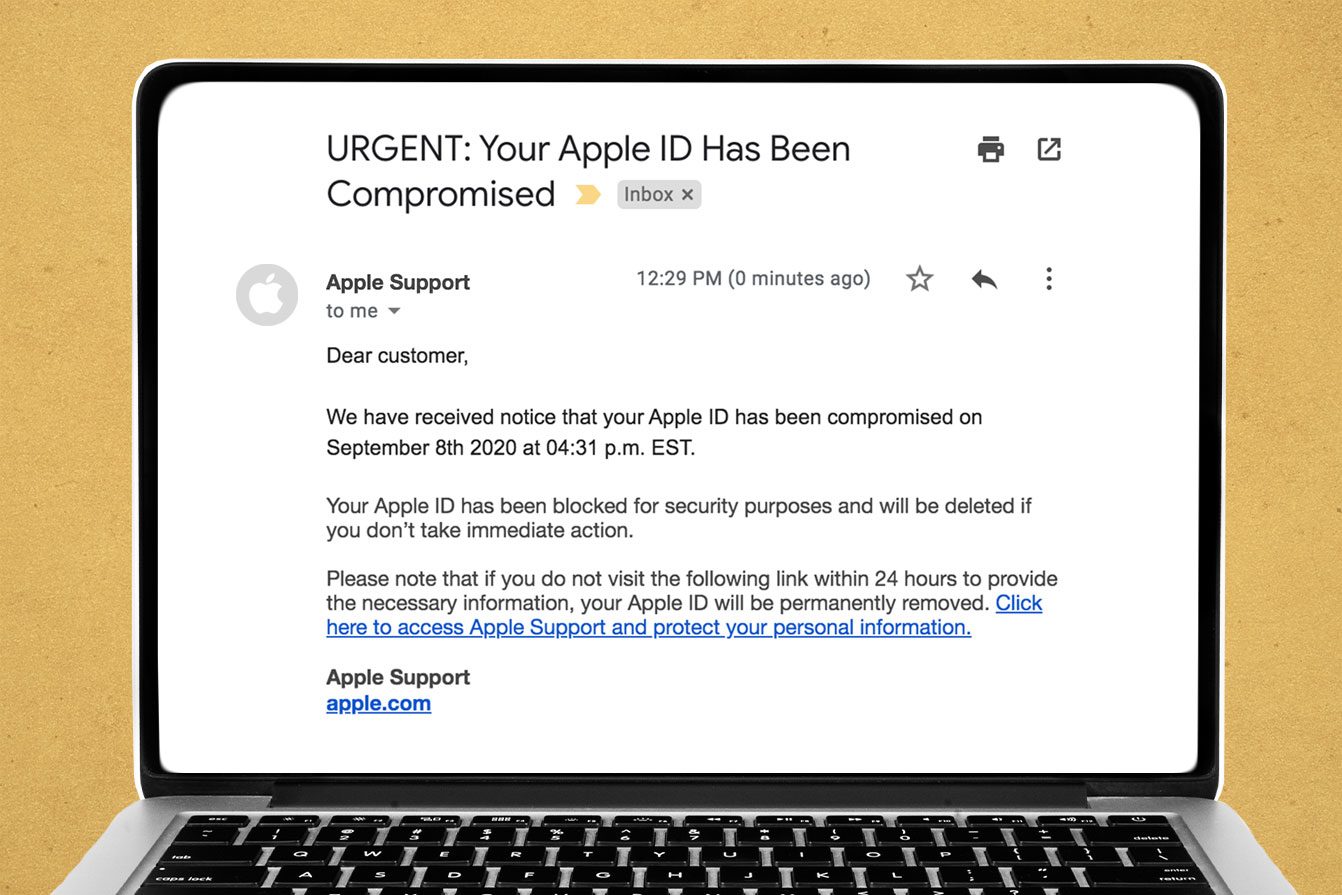

Mais les escrocs vous cibleront également par le biais de fenêtres contextuelles de navigateur, d’appels téléphoniques et même d’invitations de calendrier. Généralement, ils tentent de vous inciter à cliquer sur un lien ou à appeler un numéro de téléphone à des fins d’apparence légitime, mais ils essaient en fait de vous voler ou de vous amener à divulguer des informations personnelles. Souvent, les escrocs créent un sentiment d’urgence, explique M. Kent-Payne, « afin que leurs victimes réagissent rapidement au message et soient moins susceptibles de se rendre compte qu’il s’agit d’un faux. » Ils peuvent même créer un faux avertissement de virus Apple.

Quelles sont les principales escroqueries par hameçonnage d’identifiant Apple à connaître ?

Les pirates informatiques inventent continuellement de nouvelles escroqueries, mais parmi les plus durables, on trouve les suivantes :

- Reçu de commande d’identifiant Apple : Dans ce type d’escroquerie, vous recevrez un courriel qui semble provenir d’Apple, indiquant que votre ID a été utilisé pour effectuer un achat, généralement avec un reçu PDF joint comme « preuve ». L’e-mail vous demandera soit de confirmer l’achat, soit d’en effectuer le paiement. Dans les deux cas, il y a généralement des liens qui, si vous cliquez dessus, vous amènent à une fausse page de gestion de compte Apple. « On tente de vous inciter à donner votre identifiant et votre mot de passe Apple », explique Hauk.

- Identifiant Apple verrouillé. Cette arnaque fonctionne souvent en tandem avec l’arnaque du faux reçu. Si vous suivez effectivement un courriel usurpé vers une fausse page Apple, et que vous saisissez ensuite vos informations, vous pouvez voir une notification vous indiquant que votre compte a été verrouillé en raison d’une activité suspecte. Ensuite, vous verrez apparaître un bouton de « déverrouillage », qui vous demandera de divulguer des informations d’identification personnelle, telles que votre nom, votre numéro de sécurité sociale, des informations de paiement et des réponses à des questions de sécurité courantes. Parfois, cette arnaque se présente sous la forme d’une alerte iMessage indiquant que votre Apple ID a été verrouillé parce que votre identifiant est sur le point d’expirer. Le message peut vous demander de remplir un formulaire pour déverrouiller votre compte, ce qui permet bien sûr aux pirates d’accéder à des informations sensibles. Il est vrai que les identifiants Apple sont parfois verrouillés si Apple soupçonne une activité frauduleuse, mais ils peuvent être déverrouillés par un appel téléphonique que vous passez directement à Apple. Cependant, les identifiants Apple n’expirent pas, précise Kent-Payne.

- Arnaque au support Apple : Dans cette escroquerie, vous recevez généralement un appel téléphonique – ou souvent, plusieurs appels en moins d’une heure – de ce qui semble être le vrai numéro de téléphone du support Apple, mais au lieu de cela, le numéro a été usurpé. Si vous répondez à l’appel, l’escroc prétend être de chez Apple et vous dit que votre compte ou votre identifiant Apple a été compromis ; pour vous aider, il vous faudra votre mot de passe ou d’autres informations sensibles. Parfois, plutôt que de vous parler directement, les escrocs laissent un message vocal automatique vous invitant à appeler un numéro spécifique pour le « support Apple ». Si vous appelez ce numéro, tout semble légitime, y compris les mises à jour vous indiquant le temps d’attente prévu. Lorsque vous entrez enfin en contact avec un humain, celui-ci vous demande des informations compromettantes. Pour mémoire, Apple ne vous appellera jamais pour vous signaler une activité suspecte. En fait, Apple ne vous appellera pour aucune raison, à moins que vous ne le demandiez au préalable. Les arnaques téléphoniques de ce type sont également connues sous le nom de vishing.

- L’iPhone est verrouillé : Si vous êtes touché par cette arnaque, vous êtes probablement déjà tombé dans au moins une autre arnaque à l’identifiant Apple. Si les pirates ont déjà eu accès à votre compte iCloud, ils pourraient activer la fonction « Find My iPhone » et placer votre appareil en mode « perdu », ce qui le verrouille à distance. Vous verrez ensuite un message contextuel sur votre téléphone indiquant qu’il restera verrouillé jusqu’à ce que vous payiez une rançon.

- Invitation au calendrier : Vous pourriez recevoir une invitation de calendrier iCloud spammy à une réunion ou un événement d’un individu ou d’un groupe inconnu, souvent avec des promesses d’argent facile, de pornographie ou de produits pharmaceutiques. Vous l’avez deviné : Si vous cliquez sur un lien ou répondez à l’invitation de quelque manière que ce soit, vous vous exposez au phishing ou, à tout le moins, à d’autres spams. Voici comment arrêter le spam du calendrier de l’iPhone.

rd.com, Getty Images (2)

Comment repérer les escroqueries par hameçonnage de l’identifiant Apple

Les escrocs sont de plus en plus sophistiqués dans l’art de faire passer des courriels, des textes et d’autres communications pour des vrais. « Être capable de reconnaître une attaque est essentiel pour se protéger contre le phishing », déclare Kent-Payne. Voici ce qu’il faut rechercher.

- Adresse usurpée. Passez la souris sur le nom de l’expéditeur dans votre boîte de réception pour voir l’adresse électronique complète. Si le message prétend provenir d’Apple mais que l’adresse est décalée d’une lettre ou deux – ou pire, n’est qu’un amas de lettres et de chiffres aléatoires – il s’agit probablement d’une tentative de phishing.

- Salutation vague. Les entreprises réputées s’adressent généralement à vous par votre nom complet, dit Kent-Payne. Les escrocs utiliseront quelque chose de plus générique, comme « cher ami ».

- Mauvaise orthographe, fautes de grammaire et coquilles évidentes. Les entreprises dignes de confiance se donnent du mal pour s’assurer que leur communication est claire, exacte et précise.

- Un sentiment d’urgence. Les escroqueries par hameçonnage créent souvent un faux sentiment d’urgence ou s’appuient sur une manipulation émotionnelle pour vous inciter à agir rapidement.

Tout courriel légitime lié à votre compte Apple ID proviendra toujours de En outre, les courriels d’Apple ne vous demanderont jamais de divulguer votre mot de passe Apple ID, votre numéro de sécurité sociale, le nom de jeune fille de votre mère, le numéro complet de votre carte de crédit ou le code de sécurité CCV de votre carte de crédit ou de débit.

En outre, selon Apple, « les reçus d’achat authentiques – provenant d’achats effectués sur l’App Store, l’iTunes Store, l’iBooks Store ou Apple Music – comprennent votre adresse de facturation actuelle, que les escrocs ont peu de chances d’avoir. » Vous pouvez également vérifier l’historique de vos achats depuis n’importe quel appareil sans cliquer sur les liens contenus dans les courriels suspects.

Comment se protéger des escroqueries par hameçonnage d’Apple ID

La meilleure façon d’éviter d’être victime d’une attaque par hameçonnage est de ne jamais cliquer sur un lien ou une pièce jointe dans un courriel, un message texte ou une fenêtre contextuelle à moins d’être sûr à 100 % que le message est réel.

Il en va de même pour les appels téléphoniques. Apple et d’autres entreprises ne vous appelleront jamais à l’improviste pour discuter de la sécurité de votre appareil. N’acceptez pas ces appels ou ne cliquez pas sur les numéros de téléphone hyperliés dans les messages – et ne répondez jamais à un appel provenant de l’un des codes régionaux suspects. Si vous avez un souci avec votre appareil, appelez directement le numéro d’assistance d’Apple au 1-800-275-2273.

En plus d’ignorer les communications non sollicitées, Kent-Payne suggère d’activer l’authentification à deux facteurs pour tous les comptes importants, notamment l’identifiant Apple, les e-mails, les médias sociaux et les services bancaires. « Cela signifie que même si un pirate réussit à trouver votre mot de passe via une attaque de phishing, il ne peut toujours pas accéder à votre compte », dit-il.

Il recommande également d’utiliser le filtrage des messages d’Apple. Cette fonction sépare tous les textes que vous recevez de personnes qui ne figurent pas dans vos contacts et les envoie dans l’onglet « expéditeurs inconnus » de votre liste de messages. Vous pouvez activer le filtrage des messages dans les paramètres. Si vous utilisez le filtrage en conjonction avec une bonne appli de sécurité, comme Truecaller ou SpamHound, l’appli peut vous alerter lorsque vous recevez un message de phishing, explique Kent-Payne.

Aussi, veillez à respecter les bonnes pratiques suivantes :

- Ne partagez jamais le mot de passe de votre Apple ID avec quiconque, y compris avec quelqu’un qui dit venir d’Apple.

- Maintenez votre système d’exploitation à jour dans sa dernière version.

- Maintenez vos navigateurs à jour. Pensez également à utiliser un navigateur comme Chrome, qui dispose de protections intégrées contre le phishing.

- Utilisez des programmes antivirus et anti-malware sur vos appareils.

- Vérifiez toujours l’URL de tout site web sur lequel vous saisissez des informations sensibles. Elle doit toujours commencer par « https » (le « s » signifie « sécurisé »).

- Ne réutilisez pas le même mot de passe sur plusieurs sites. Cela ne fait que faciliter la tâche des pirates.

Que faire si vous recevez une tentative de phishing d’Apple ID ?

Dans la plupart des cas, vous pouvez fermer et ignorer le courriel, le texte ou la fenêtre contextuelle en toute sécurité, ou raccrocher au nez de l’appelant. Quoi que vous fassiez, ne cliquez sur aucun lien et ne fournissez aucune information personnelle à l’escroc. Vous devez cependant signaler la tentative aux parties concernées.

Si vous recevez un courriel frauduleux, vous devez le transférer à . Si vous recevez un iMessage ou une invitation de calendrier suspects, vous devriez avoir une option sous le message pour « Signaler le pourriel ». Si l’option n’apparaît pas, vous pouvez toujours bloquer l’expéditeur. Et si vous recevez un faux appel téléphonique de support technique, vous pouvez le signaler à votre service de police local et à la Federal Trade Commission.

Et s’il vous arrive de cliquer accidentellement sur un lien suspect, ne paniquez pas. « Tant que vous ne fournissez pas d’informations susceptibles d’être demandées sur une page web liée, tout devrait bien se passer », dit Hauk. Si vous avez effectivement saisi des informations personnelles, vous devez immédiatement changer le mot de passe de votre Apple ID et activer l’authentification à deux facteurs. Ensuite, vérifiez toutes les informations de sécurité de votre compte pour vous assurer qu’elles sont toujours exactes. Il peut s’agir de votre nom, de votre adresse électronique principale Apple ID et de tout autre courriel ou numéro de téléphone de secours, ainsi que de vos questions et réponses de sécurité. Vous devez également vérifier où votre identifiant Apple est utilisé. Vous pouvez trouver ces informations en allant dans Paramètres, puis en cliquant sur votre nom. Si vous voyez un appareil que vous ne reconnaissez pas, vous pouvez le supprimer de la liste.

Pour plus d’aide sur la façon d’éviter les escroqueries par hameçonnage de l’identifiant Apple, consultez les ressources suivantes d’Apple :

- Apprenez comment votre identifiant Apple est utilisé.

- Apprenez comment garder votre identifiant Apple sécurisé.

- Voir où votre identifiant Apple est utilisé.

- Vérifier l’historique des achats de votre identifiant Apple.

- Apprendre à éviter les arnaques par hameçonnage.

- Apprendre à repérer un courriel d’hameçonnage.

- Que faire si vous pensez que votre identifiant Apple a été compromis.