I nostri telefoni contengono ogni parte della nostra vita – e possono esporre le nostre informazioni più sensibili a ladri di dati. Ecco perché è importante proteggere il tuo telefono dagli hacker.

Gli hacker affilano sempre i loro strumenti. Di seguito ti spiegheremo come il tuo telefono può essere violato e come identificare e rimuovere un hacker dal tuo telefono.

Come il tuo telefono può essere violato

Ci sono molti modi per violare il tuo telefono. Alcuni non richiedono nemmeno conoscenze tecniche avanzate:

- Attacco Sim swap. Usando questo attacco, gli hacker possono trasferire il tuo numero di telefono sulla loro carta SIM e prendere il controllo dei tuoi conti;

- Spyware che raccoglie i tuoi dati. Alcune applicazioni spia sono piuttosto facili da ottenere e possono essere utilizzate da una persona senza conoscenze informatiche avanzate. Questo permette loro di monitorare a distanza le tue attività telefoniche. Una persona può installare una tale app ottenendo un accesso diretto al tuo dispositivo;

- Potresti ricevere malware attraverso reti Wi-Fi pubbliche o stazioni di ricarica. Gli hacker possono impostare false reti Wi-Fi, chiamate reti gemelle malvagie, per reindirizzarti a siti web dannosi o rubare i dati tramite il cavo USB in una stazione di ricarica;

- Messaggi di testo, Facebook o e-mail di phishing con link dannosi che installano malware e rubano i tuoi dati;

- Potresti anche scaricare malware da siti sospetti durante il download di applicazioni o cliccando su pop-up o link dannosi.

Prova NordVPN, protegge il Wi-Fi pubblico criptando il tuo traffico dati.

Come sapere se il tuo telefono è stato violato

Ti sei mai chiesto “Il mio telefono è stato violato? Ecco alcuni segnali:

- Notate qualcosa che non riconoscete sul vostro telefono (ad esempio, applicazioni che non avete scaricato, messaggi che non avete inviato, acquisti che non avete fatto, chiamate sospette);

- Il vostro telefono funziona lentamente. Usa molte più risorse e batteria e diventa più caldo del solito. Il malware che lavora in background potrebbe ridurre la sua potenza in modo significativo;

- Misteriosi picchi di utilizzo dei dati senza alcun cambiamento da parte tua. Processi maligni potrebbero consumare i dati del tuo cellulare in background mentre tracciano quello che fai;

- Comportamento strano. App che non funzionano come dovrebbero, che si accendono e si spengono inaspettatamente, o che si bloccano o non si caricano;

- Pop-up. Se noti molti pop-up che appaiono sullo schermo, probabilmente hai uno spyware o un malware.

Come sapere se la tua fotocamera è stata violata

Se sospetti che la tua fotocamera sia stata violata, ci sono altri segni rivelatori che qualcun altro la sta usando a distanza. Per esempio, potresti notare foto e video nella tua galleria che non ricordi di aver fatto. Naturalmente, puoi registrare accidentalmente qualcosa, ma se continui a trovarne di nuovi, è un segno che qualcuno potrebbe avere il controllo sulla tua fotocamera.

Il flash che si accende quando non stai usando il telefono è un’altra cosa da tenere d’occhio. Sia la fotocamera che il flash hanno bisogno di molte risorse e di potenza della batteria. Pertanto, se qualcuno sta controllando a distanza il tuo dispositivo, noterai che si scalda molto anche quando non lo usi.

Come scoprire chi ha violato il tuo telefono

A meno che l’attacco sia stato specificamente rivolto a te, trovare il colpevole può essere abbastanza difficile. Prova a controllare tutte le app che non riconosci e qualsiasi numero di telefono sospetto o account di social media che hanno interagito con te. Una rapida ricerca potrebbe trovare alcune associazioni, ma rintracciare gli hacker di solito richiede un esperto di cybersecurity. Di solito vale la pena segnalare questi casi alle forze dell’ordine locali o nazionali per ulteriori indagini.

Vale anche la pena considerare chi potrebbe avere accesso fisico al tuo telefono. Se hai una password debole, qualcuno potrebbe averla indovinata e potrebbe aver avuto accesso totale al tuo dispositivo.

Come rimuovere un hacker dal mio telefono

Ecco cosa fare se il tuo telefono è stato violato:

- Cambia immediatamente le tue password. Puoi trovare i nostri consigli per password più forti qui. Puoi anche usare la nostra app Nordpass per memorizzare le tue password forti e complesse;

- Esegui un software anti-malware per individuare eventuali applicazioni e processi dannosi. Assicurati solo di usare un software di sicurezza sicuro e affidabile che non traccia e raccoglie i tuoi dati;

- Spegni i tuoi dati mobili e il Wi-Fi quando non li usi. Questo potrebbe impedire a un’app dannosa di utilizzare i tuoi dati e può interrompere la sua attività se utilizza la connessione online;

- Rimuovi immediatamente le app sospette. Se le tue app di sicurezza non trovano nulla, o se non ne hai, è comunque una buona idea cancellare tutte le app che hai scaricato poco prima che i problemi iniziassero a comparire. Controlla le nostre linee guida su come rimuovere le app indesiderate;

- Informa i tuoi amici e contatti e digli di ignorare i messaggi sospetti provenienti da te;

- Smetti di trasmettere il tuo hotspot personale quando sei in pubblico perché questo rende più facile per gli hacker violare il tuo dispositivo;

- Ripristina il tuo telefono alle impostazioni di fabbrica. Questo potrebbe aiutare se tonnellate di pop-up o app dannose hanno reso il tuo telefono impossibile da usare. Questa è un’opzione nucleare, quindi usala solo come ultima risorsa. Ecco come:

Ripristinare il tuo iPhone usando Catalina

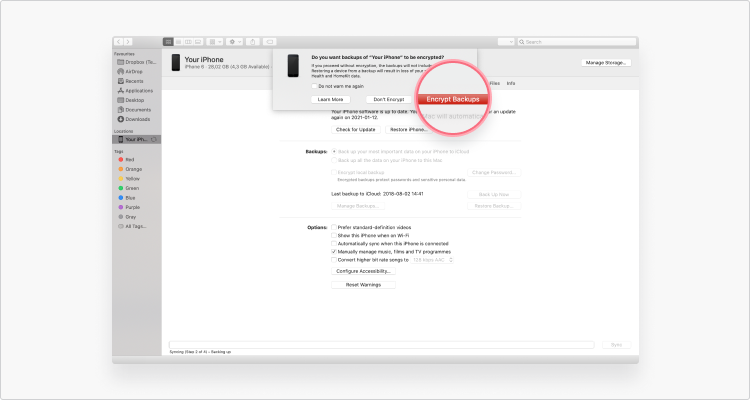

Ricordati di fare un backup di qualsiasi cosa importante prima di ripristinare il tuo iPhone alle impostazioni di fabbrica.

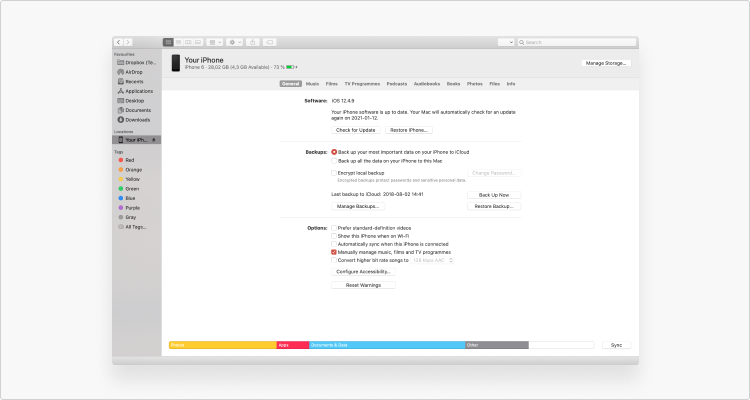

1. Su un dispositivo con macOS Catalina 10.15.5 o precedente, collega il tuo telefono al computer.

2. Nel Finder sul tuo mac, seleziona il tuo dispositivo nella barra laterale del Finder.

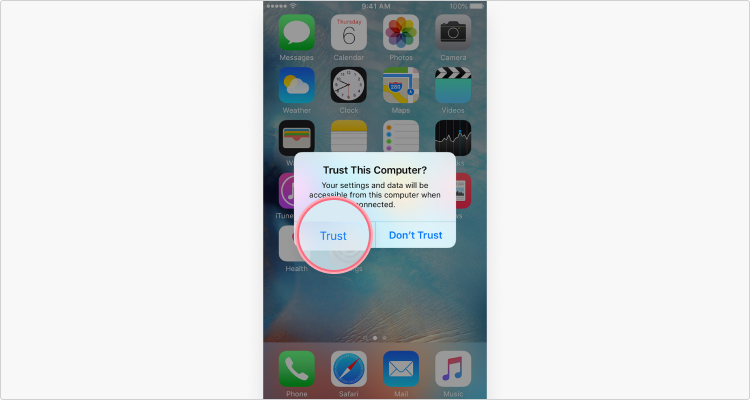

3. Clicca su Trust sul tuo iPhone e inserisci il tuo passcode.

4. Fare clic su Ripristina iPhone

Ripristina il tuo telefono Android alle impostazioni di fabbrica

Ricorda di fare un backup di qualsiasi cosa importante prima di ripristinare le impostazioni di fabbrica del tuo Android.

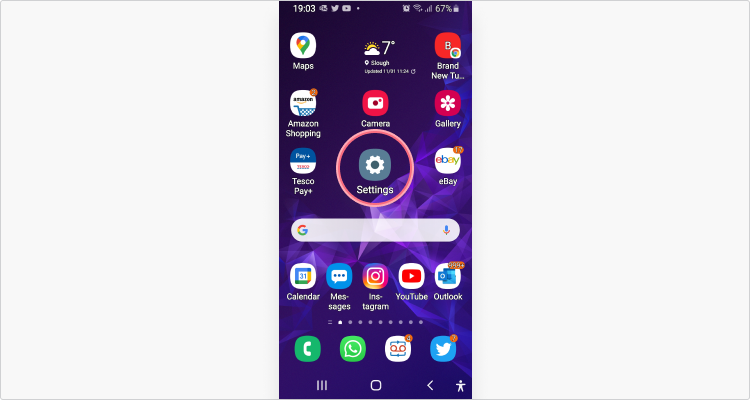

1. Aprire Impostazioni;

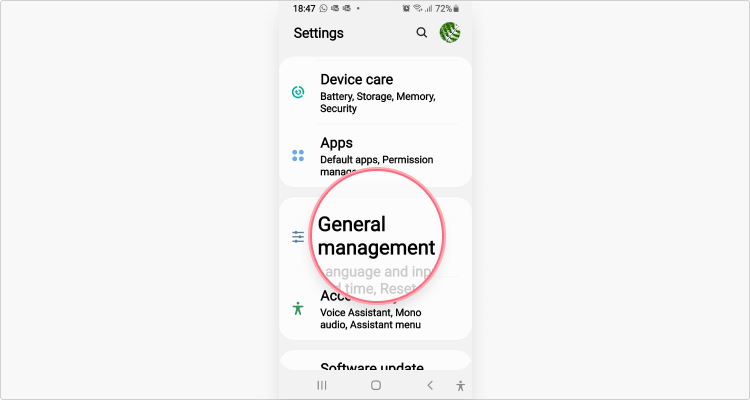

2. Andare su Gestione generale;

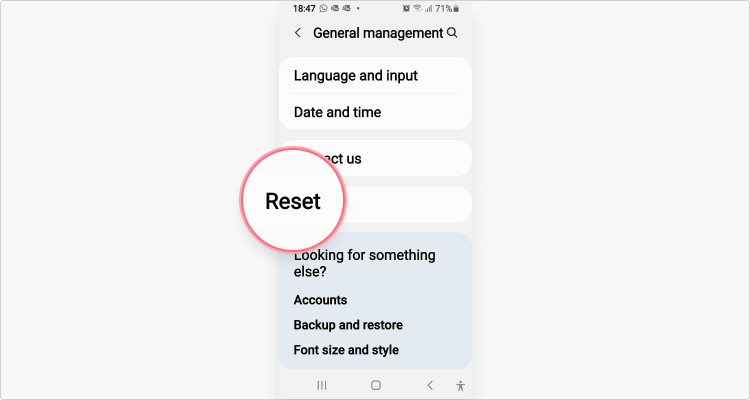

3. Toccare Reset;

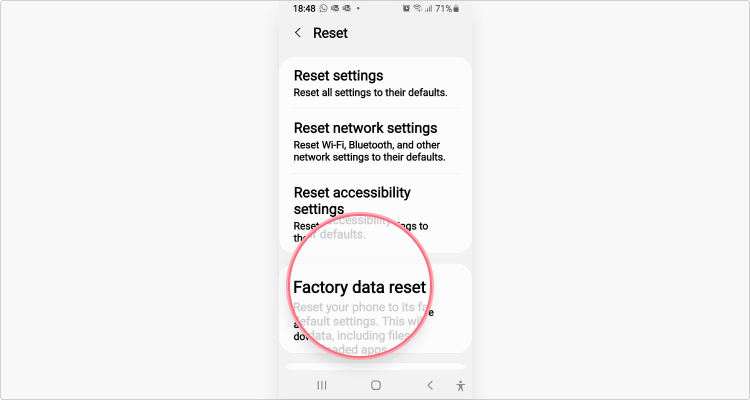

4. Premere Factory data reset;

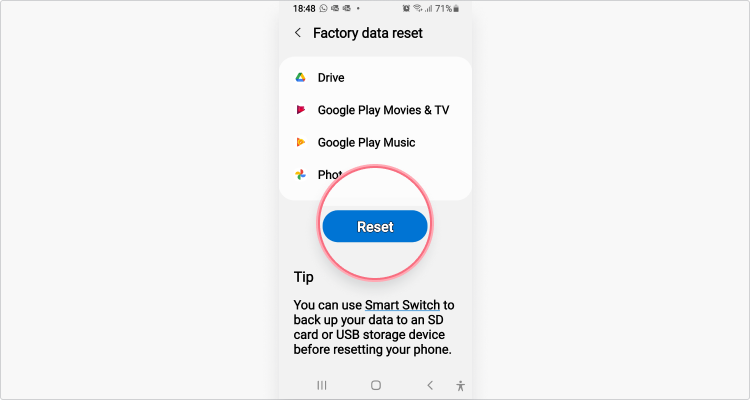

5. Tocca Reset.

Come bloccare gli hacker dal mio telefono

Per evitare che il tuo telefono venga violato, fai quanto segue:

- Spegni il tuo hotspot quando sei in pubblico. Se hai bisogno di accenderlo, assicurati di aver reso le impostazioni il più sicure possibile;

- Evita Wi-FI o punti di ricarica di cui non ti fidi. Se devi usare il WiFi pubblico, non farlo mai senza una VPN. Inoltre, non dimenticare di disconnetterti dal Wi-Fi pubblico una volta che hai smesso di usarlo;

- Spegni il tuo Bluetooth quando non lo usi perché può anche essere un punto di accesso per gli hacker;

- Blocca il tuo telefono con una password o un lock screen;

- Non lasciare mai il tuo telefono incustodito e non lasciare che persone che non conosci lo usino;

- Controlla regolarmente quali applicazioni ha il tuo telefono per vedere se ce ne sono alcune che non riconosci;

- Non aprire messaggi, link o file sospetti. Possono essere malware o spyware sotto mentite spoglie;

- Installa applicazioni anti-malware e aggiorna costantemente il tuo software;

- Usa una VPN per proteggere il tuo traffico online e navigare in modo sicuro e privato.

- Non usare siti di cui non ti fidi. Sono una potenziale fonte di malware.

Può un telefono essere hackerato mentre è spento?

Generalmente, gli hacker hanno bisogno di stabilire una connessione online con il tuo telefono per ottenere il controllo remoto, e questa non sarà attiva mentre il dispositivo è spento. Tuttavia, spegnere il telefono non significa necessariamente che sia in uno “stato sicuro”, alcuni hack possono persistere anche dopo che è stato riacceso; un microfono extra o una fotocamera possono essere nascosti nell’hardware, per esempio, ed è per questo che ti viene chiesto di lasciare il telefono fuori quando visiti edifici governativi o militari.

Il tuo telefono potrebbe non essere violato mentre è spento, ma questo non significa che sia totalmente sicuro. Teoricamente, ci sono tre modi in cui gli hacker potrebbero attaccarvi mentre il vostro dispositivo è spento:

1. 1. Se è stato jailbroken: la persona che ha jailbrokenato il vostro telefono potrebbe avervi installato ogni sorta di bug malevolo, come software di tracciamento, spyware o malware. Mentre il telefono avrebbe dovuto essere acceso per essere jailbroken, il malware persisterebbe anche dopo aver riacceso il telefono.

2. Se il pulsante di accensione è stato sovrascritto: Gli hacker possono sovrascrivere il comando per il pulsante di accensione in modo che vada in modalità basso consumo invece di spegnersi (questo sarebbe stato avviato mentre il telefono era acceso). Supponiamo che tu tolga la batteria (difficile con gli iPhone). Un minuscolo condensatore hardware (un dispositivo che immagazzina energia elettrica) può essere installato sul vostro telefono dandogli una piccola carica per permettere a tutti i tipi di cose dannose di continuare, anche se pensate che il vostro telefono sia spento. Mentre questo hack sarebbe stato avviato mentre il vostro telefono era acceso, ignora il presupposto che il vostro telefono sia in uno stato sicuro, dato che non lo avete effettivamente spento, anche se pensate di averlo fatto.

3. Se il vostro numero è stato portato: Tecnicamente, questo non è un device-hack, ma è qualcosa che un hacker potrebbe fare, anche se il vostro telefono è spento: Gli hacker possono rubare qualsiasi numero di cellulare e usarlo come proprio, contattando il tuo provider e richiedendo un trasferimento di numero da un vecchio telefono a uno nuovo. Con un po’ di ingegneria sociale possono iniziare a dirottare i tuoi conti uno per uno, facendosi inviare un reset della password sul tuo telefono, o ingannando la tua banca a pensare di essere te quando chiamano il servizio clienti. A volte, tutto ciò di cui hanno bisogno per superare la sicurezza è il tuo SSN, la data di nascita o l’indirizzo che possono facilmente trovare online con sufficiente diligenza – in questo caso non farà differenza se il tuo telefono è acceso o spento.

Gli hacker possono violare il tuo telefono chiamandoti?

No, non direttamente. Un hacker può chiamarti, fingendo di essere qualcuno di ufficiale, e quindi ottenere l’accesso ai tuoi dati personali. Armati di queste informazioni, potrebbero iniziare a violare i vostri conti. Ma non possono entrare nel software del tuo telefono e modificarlo solo attraverso le telefonate.

Detto questo, il tuo telefono può essere violato attraverso app di comunicazione con scarsa sicurezza. Nel 2019 gli hacker hanno compromesso uno smartphone con una singola telefonata Whatsapp. Una vulnerabilità VOIP di Whatsapp ha permesso ai criminali di manipolare il dispositivo e rubare dati, messaggi privati e dettagli sulla posizione. I bug zero-day o i bug delle telefonate come questi possono accadere su qualsiasi piattaforma, e il loro rimedio dipende davvero dalla velocità con cui gli sviluppatori mettono una patch alle falle di sicurezza.

C’è un’app per vedere se il tuo telefono è stato violato?

Ci sono app di sicurezza che ti notificano attività insolite e si assicurano che tu stia facendo uso di funzioni di sicurezza di base come Screen Lock, Face/Touch ID e 2FA. Ti offrono anche suggerimenti e trucchi per aumentare la sicurezza del tuo telefono, come riavviare periodicamente il telefono.

Sono disponibili anche app specializzate in spyware; questi programmi possono setacciare il tuo telefono alla ricerca di malware nascosto e aiutarti a identificare precocemente gli hack. Ma la verità è che la prevenzione proattiva è meglio che cercare di contrastare un attacco dopo che si è verificato. Aggiorna sempre il tuo telefono e le applicazioni all’ultima versione, assicurandoti di ricevere nuove patch di sicurezza in tempo reale. Usa un gestore di password crittografate per generare forti credenziali di accesso e blocca le app individualmente nel caso in cui qualcuno decifri il codice di accesso del tuo telefono. Soprattutto, fai regolarmente le tue ricerche, in modo da poter scegliere le app di sicurezza più rispettabili e affidabili disponibili.

Sfruttare privatamente con una VPN

Utilizzare una VPN mentre sei connesso a internet è vitale per stare lontano dai guai. Maschera il tuo indirizzo IP e cripta il tuo traffico, migliorando così la tua privacy e la tua sicurezza. Dal momento che gli hacker non saranno in grado di identificarti online e di monitorare ciò che stai facendo sul tuo smartphone, avranno meno modi per farti del male.

La VPN è utile anche se usi il Wi-Fi pubblico, che non è sempre sicuro. Crittografa il tuo traffico e puoi navigare in sicurezza ovunque tu sia.

Ma non farti allettare dalle VPN gratuite, perché di solito hanno un’agenda nascosta dietro i loro servizi gratuiti. La maggior parte dei servizi VPN gratuiti può raccogliere i tuoi dati, usarli per scopi di marketing o addirittura passarli a terzi.

NordVPN è un’applicazione facile da usare, progettata sia per i principianti che per gli utenti esperti. Non solo ti fornisce una crittografia di prima qualità, ma blocca anche gli annunci sospetti e i pop-up, che sono un modo comune per distribuire malware. NordVPN ha anche la funzione KillSwitch, che ti disconnette dal web nel caso in cui perdi la connessione VPN. Inoltre, un singolo account NordVPN ti permette di proteggere fino a 6 dispositivi, quindi potresti avere tutta la tua famiglia protetta.

Se stai cercando di trasformare il tuo smartphone in una fortezza, un servizio VPN è la risposta.

Migliora la sicurezza del tuo smartphone e resta al sicuro online.